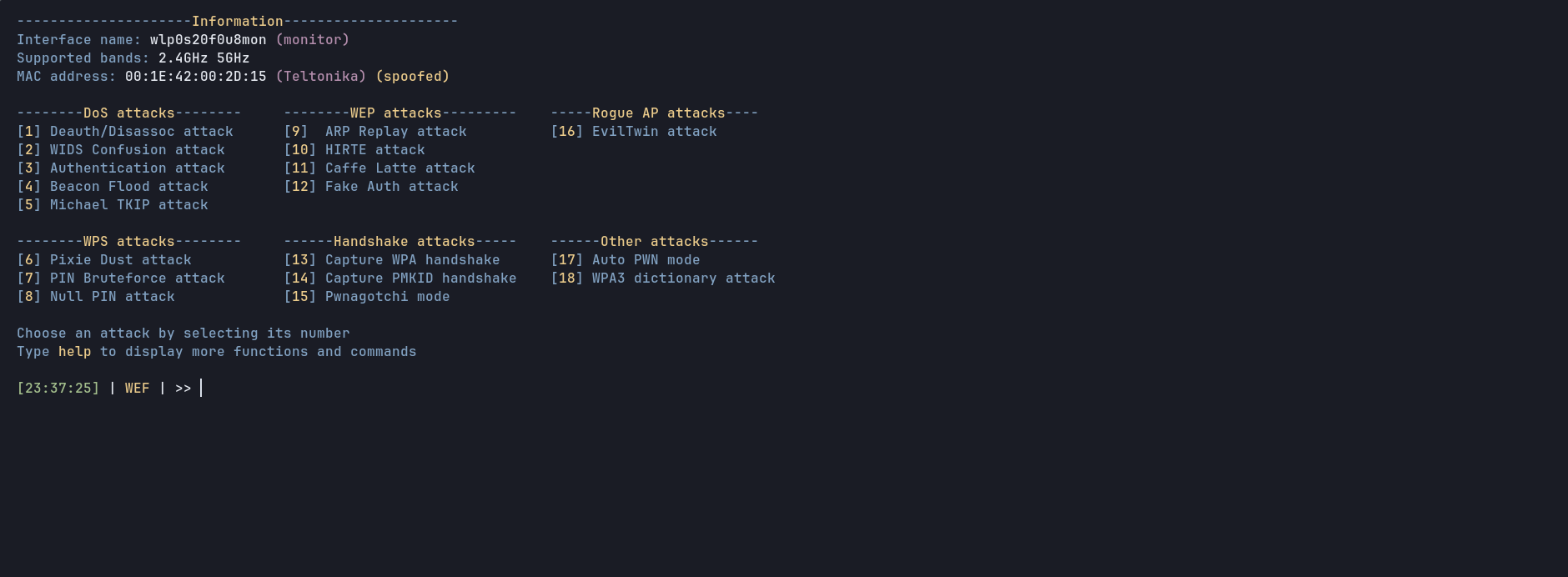

Introducción • Ataques • Funciones • Instalación • Requisitos

Esta herramienta está diseñada para que los investigadores de seguridad y los penetration testers analicen y exploten las vulnerabilidades de las redes Wi-Fi. Proporciona una interfaz intuitiva con una amplia gama de técnicas de ataque automatizadas y manuales para probar la seguridad WPA/WPA2, WPS y WEP. Con soporte para redes de 2,4 GHz y 5 GHz, registro detallado y opciones de ataque personalizables, ofrece flexibilidad para diferentes escenarios de prueba. No se trata de una herramienta profesional.

Si encuentras algún error, abre un issue en el repositorio (puedes escribirlo en español o inglés, como prefieras).

- DoS:

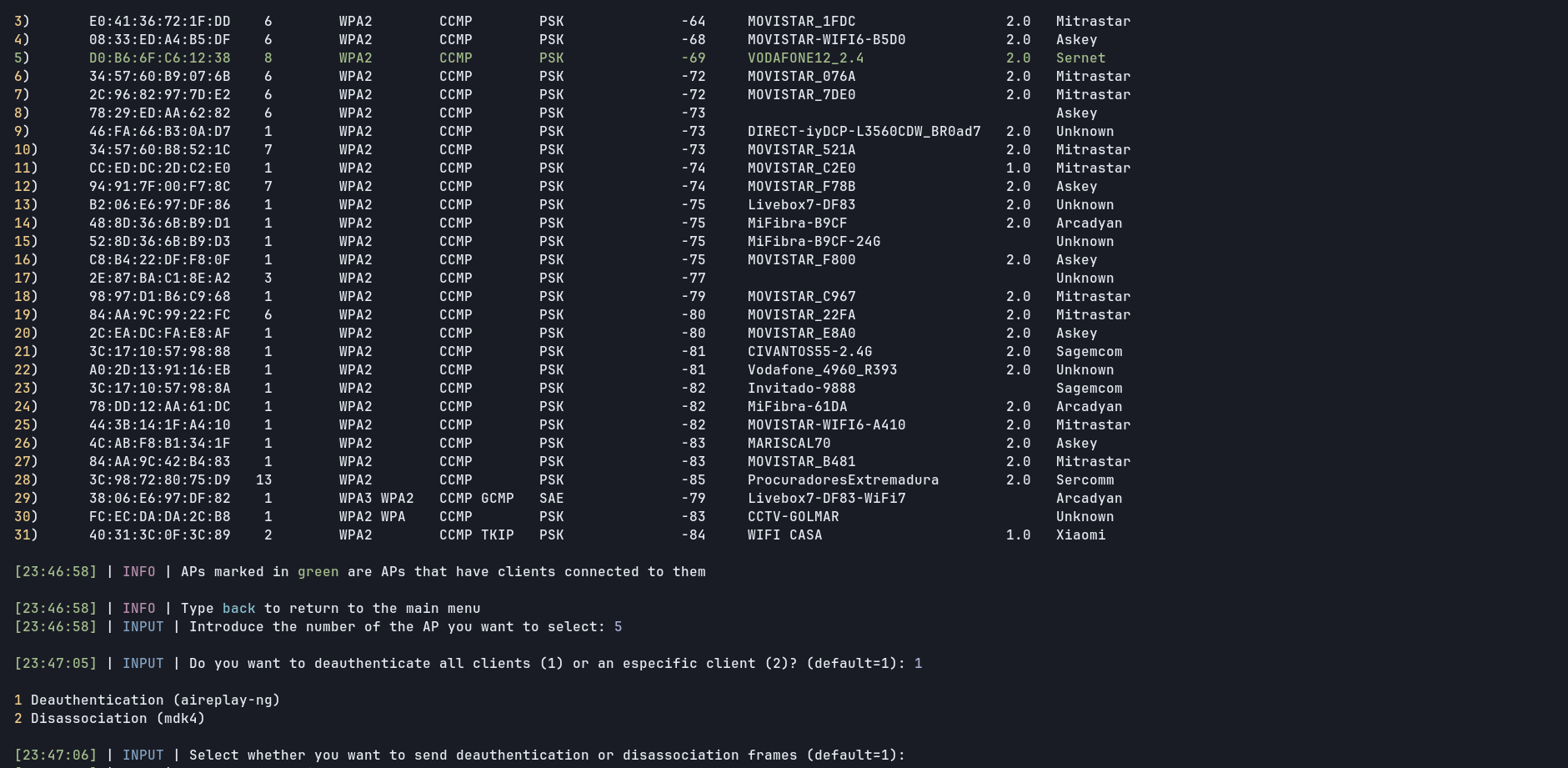

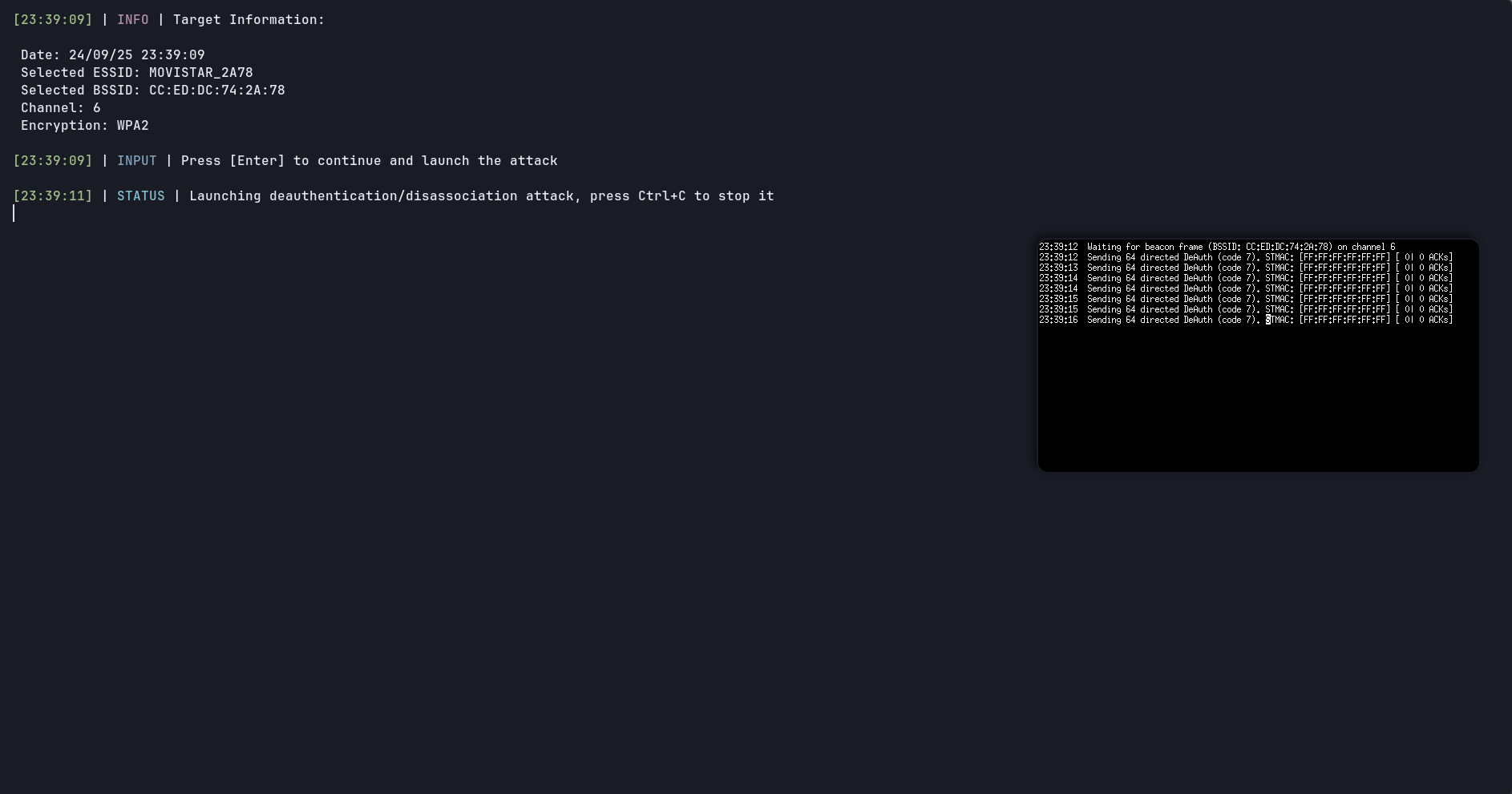

- Ataque de deautenticación

- Ataque de confusión WIDS

- Ataque de autenticación

- Ataque Beacon Flood

- Ataque TKIP (Michael Shutdown Exploitation)

- WPS:

- Ataque Pixie Dust

- Ataque de fuerza bruta de PIN

- Ataque de pin nulo

- WEP:

- Ataque ARP Replay

- Ataque HIRTE

- Ataque Caffe Latte

- Ataque de falsa autenticación

- Handshake:

- Ataque de handshake WPA

- Ataque de handshake PMKID

- Rogue-AP:

- EvilTwin:

- Modo KARMA

- WPA Enterprise

- Deautenticación soportada

- EvilTwin:

- Otros ataques:

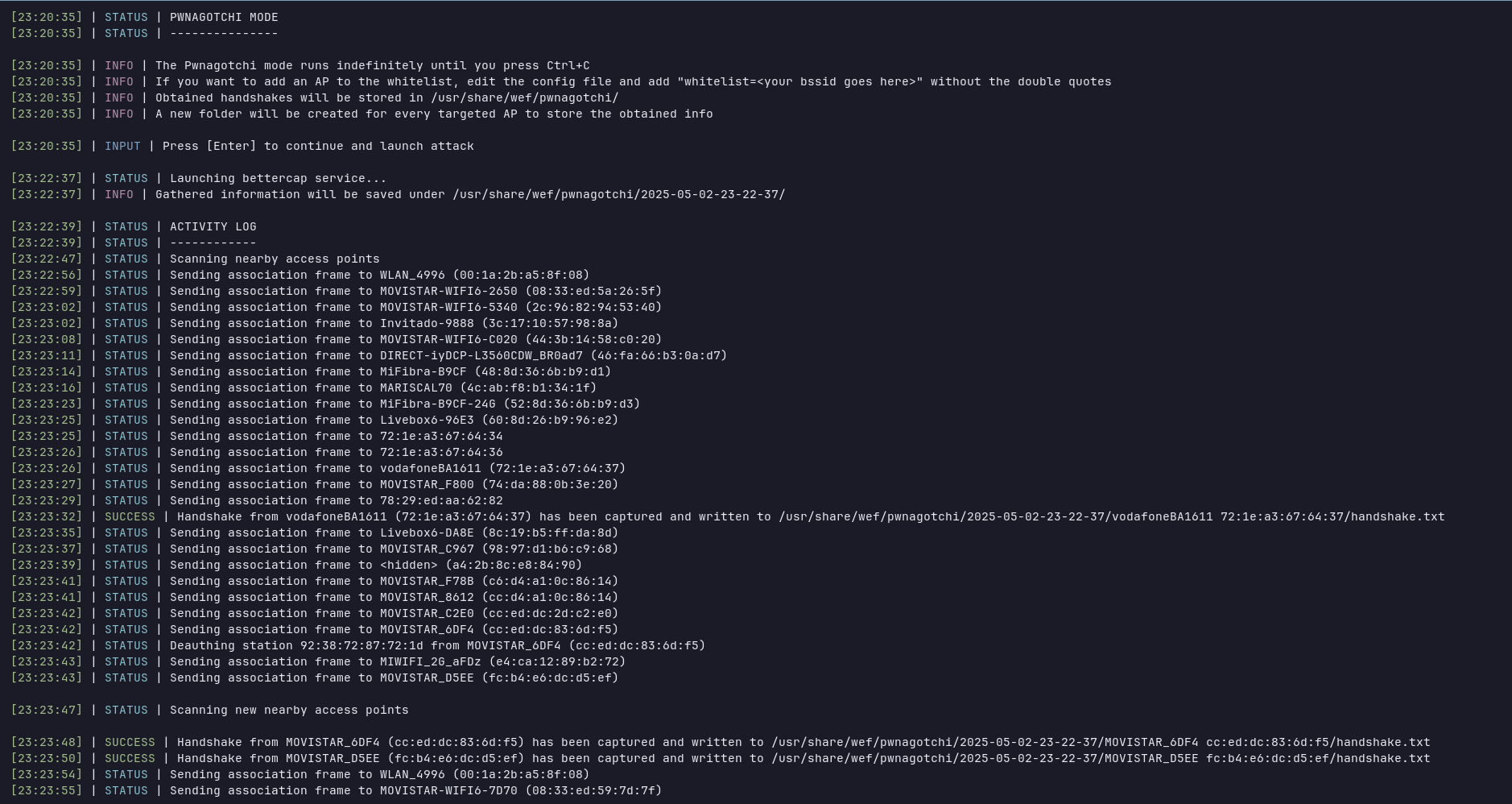

- Modo de ataque automatico (Auto PWN)

- Ataque WPA3 con diccionario

Todos los ataques mencionados arriba están explicados aquí en la Wiki de este repositorio

Estas son algunas de las funciones más destacadas:

☑️ Ataques WPA/WPA2/WPA3, WPS, WEP, Rogue-AP y de Handshake

☑️ Modo de ataque automático en función de las características del AP

☑️ Captura y cracking automático de handshakes

☑️ Cracking de handshakes online y offline

☑️ Plantilla simple de login para el ataque Evil Twin (en diferentes idiomas)

☑️ Activar/desactivar el modo monitor y ver información sobre la interfaz de red (frecuencias, chipset, dirección MAC...)

☑️ 2.4 GHz y 5 GHz soportados

☑️ Reportes informativos sobre los ataques en formato HTML

☑️ Script standalone

☑️ Inglés y español soportados

Como root

git clone --depth 1 https://github.com/D3Ext/WEF

cd WEF

bash wefEcha un ojo a la Wiki donde hay más información sobre la instalación

Uso habitual del framework (el nombre de la interfaz puede ser diferente)

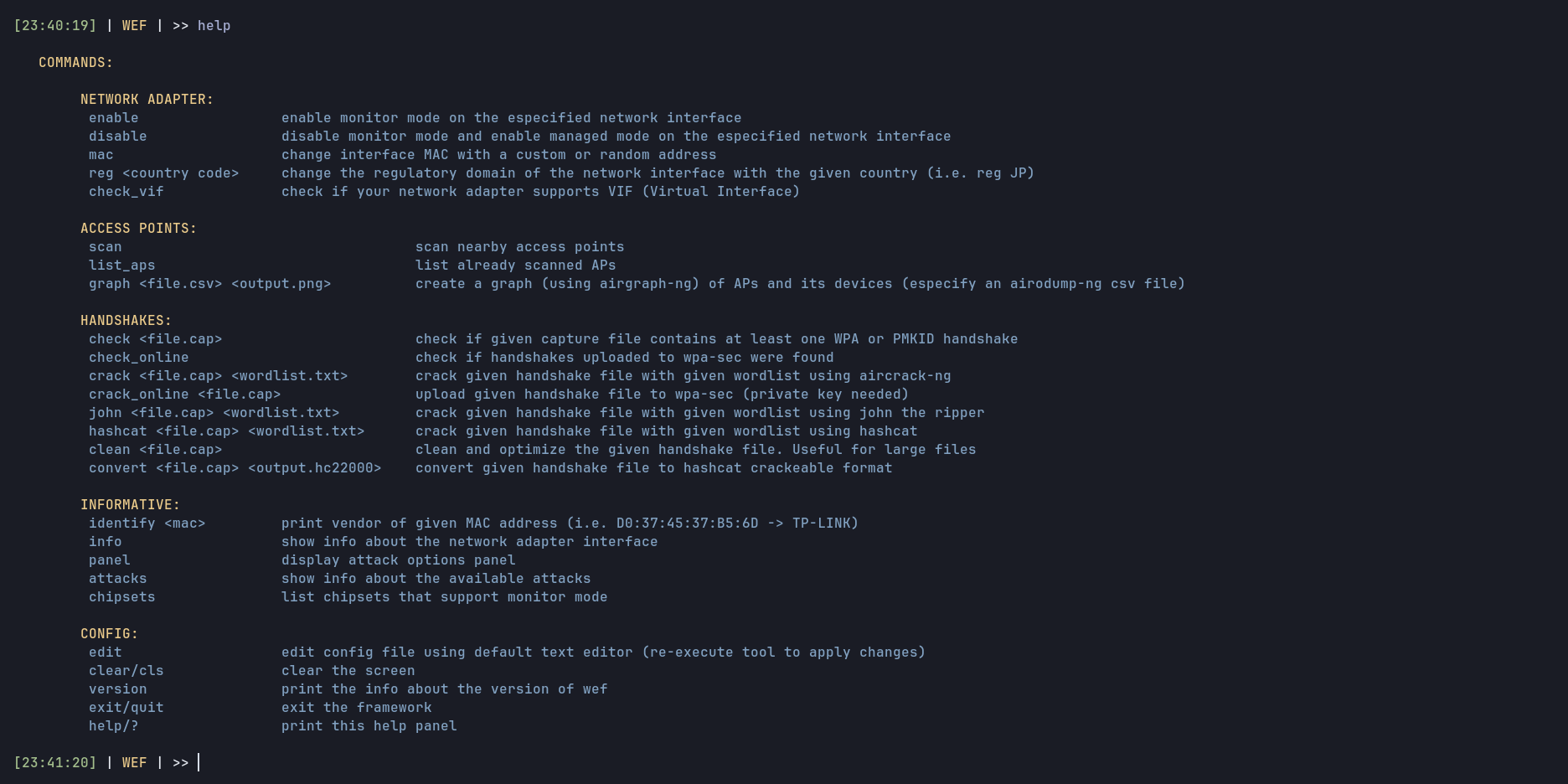

wef -i wlan0Panel de ayuda

__ _____ ___

\ \ / / __| __|

\ \/\/ /| _|| _|

\_/\_/ |___|_|

[WEF] WiFi Exploitation Framework 1.6

Interfaces:

wlan0

Required parameters:

-i, --interface) The name of your network adapter interface in managed mode

Optional parameters:

-h, --help) Show this help panel

--version) Print the version and exit

Mira aquí para más información sobre como usar la herramienta y otros temas relacionados

- Plantillas personalizadas de Evil Twin basadas en el vendor del AP (TP-Link, Netgear, etc)

- Más idiomas aun para las plantillas de Evil Twin

- Más ataques WPA3: Downgrade, Dragondrain

Ordena los APs por el power para mostrar los APs más cercanosWEF ahora funciona como un script standaloneAhora la desasociación esta soportada junto a la deauthenticaciónLos vendors ya no se obtiene de un archivo localEl escaneo de APs ha sido mejorado, ahora los APs con clientes se marcan en color verdeEvil Twin ahora soporta handshakes PMKID para comprobar las contraseñas obtenidasLa randomizacion/spoofing de la dirección MAC ha sido mejoradaFiltros para WPS y WPA3 a la hora de escanear APsLa mayoria de ataques han sido rehechos/mejorados, nuevas opciones disponiblesLas sesiones gráficas y las ventanas han sido rediseñadas y mejoradasEl uso de WEF sin sesión gráfica ha sido mejoradoInstalación automatica de requisitos en las distros principalesPruebas en profundidad en las distros compatibles (Manjaro, Fedora, Parrot, Debian, etc)Los requisitos fueron actualizados. Se han añadido algunos requerimientos más aunque deberian estar instalados en la mayoria de distrosAtaque WPA3 actualizado y rediseñadoMás idiomas soportados en las plantillas de Evil Twin (checho, danés y rumano)Los diccionarios ya no son requeridos como dependenciasMejor manejo de los errores en la mayoria de casosMultiples errores arreglados

Mira CONTRIBUTING.md

Mira CHANGELOG.md

https://github.com/aircrack-ng/aircrack-ng

https://github.com/aircrack-ng/mdk4

https://github.com/v1s1t0r1sh3r3/airgeddon

https://github.com/FluxionNetwork/fluxion

https://github.com/P0cL4bs/wifipumpkin3

https://github.com/s0lst1c3/eaphammer

https://github.com/derv82/wifite2

https://github.com/wifiphisher/wifiphisher

https://github.com/ZerBea/hcxtools

https://github.com/ZerBea/hcxdumptool

https://github.com/Tylous/SniffAir

https://github.com/evilsocket/pwnagotchi

https://github.com/koutto/pi-pwnbox-rogueap

https://github.com/koutto/pi-pwnbox-rogueap/wiki/01.-WiFi-Basics

El creador no se hace cargo de ningún uso ilegal del proyecto

Este proyecto está bajo licencia MIT

Copyright © 2025, D3Ext